Bastion Host

침입 차단 소프트웨어가 설치되어 내부와 외부 네트워크 사이에서 일종의 게이트 역할을 수행하는 호스트

1.1. Bastion Host 생성

1.1. 키 생성

※ 호스트의 cmd 창에서 형식 지정하여 키 생성

> ssh-keygen -m PEM -f .ssh\mhan -q -N ""

- -q: 질문 스킵

- -f: 위치

- -N: 패스워드 처리

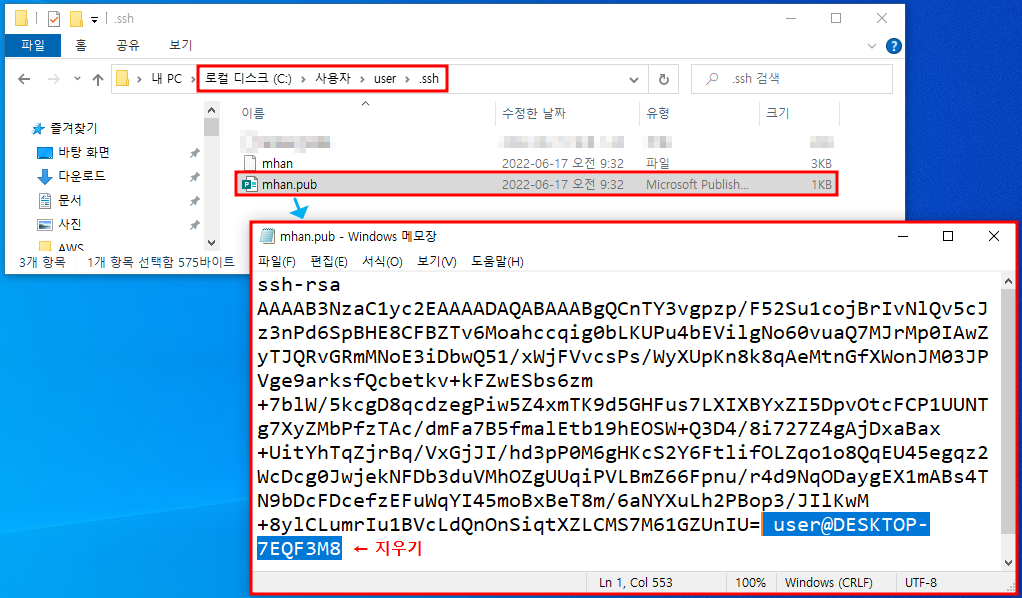

※ 위에서 키 생성한 폴더 열어서 키가 정상적으로 생성 됐는지 확인

※ private 키 내용 확인

※ public key 내용 확인 (뒤에 PC 이름 지우기)

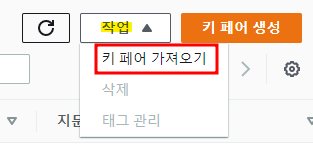

1.2. AWS에서 키 페어 가져오기

※ AWS → EC2 → 키 페어 → 작업에서 키 페어 가져오기

※ 이름 설정 후 public key 내용 복사해서 넣기

※ 생성된 키 페어 확인

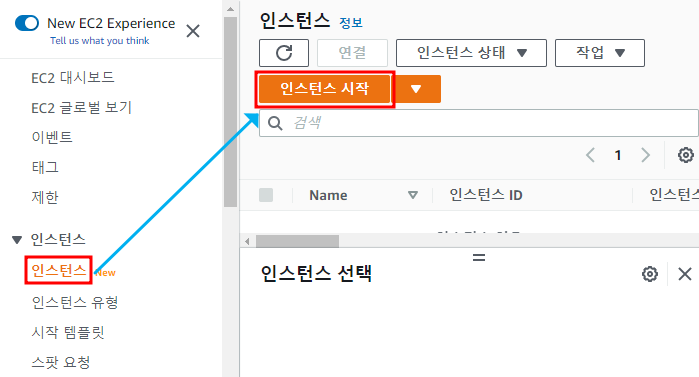

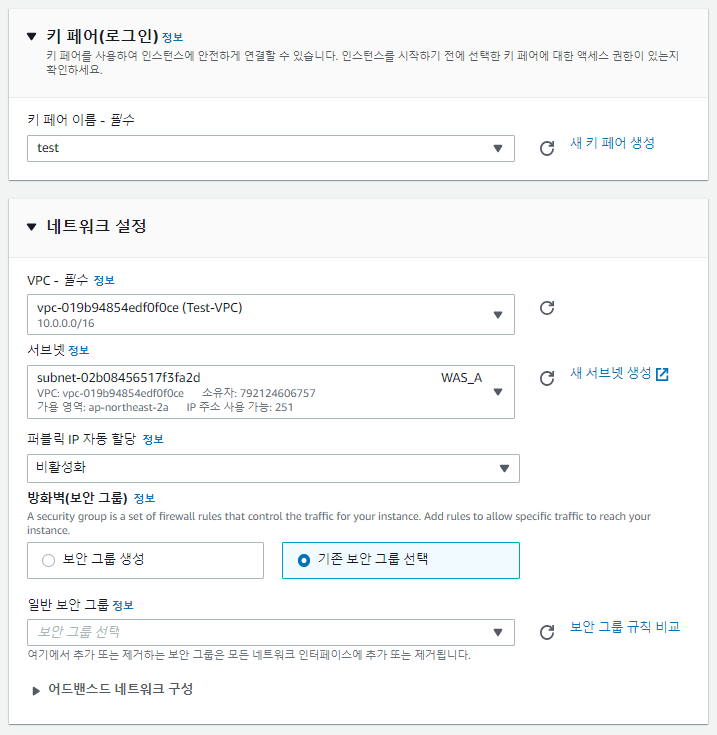

1.3. 생성한 키 페어로 인스턴스 생성

※ 인스턴스 생성

※ 위에서 생성한 키 페어 선택

※ 생성된 인스턴스 확인

1.4. 인스턴스 접속 테스트

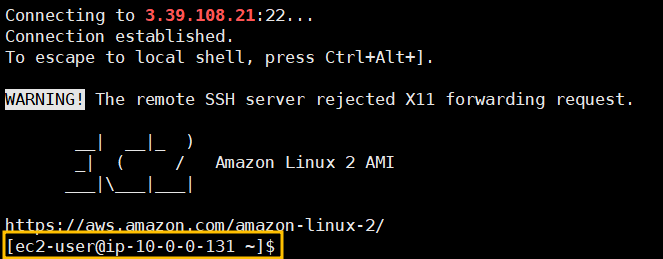

※ XShell에서 인스턴스 연결 설정

※ 접속 시 생성했던 private key 이용하여 로그인

※ 접속 확인

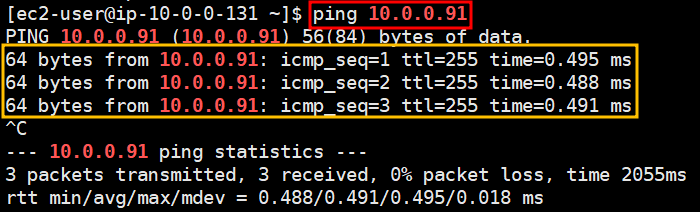

※ Linux-2로 ping test

1.5. Bastion Host 생성

Linux-1 Bastion Host로 만들기

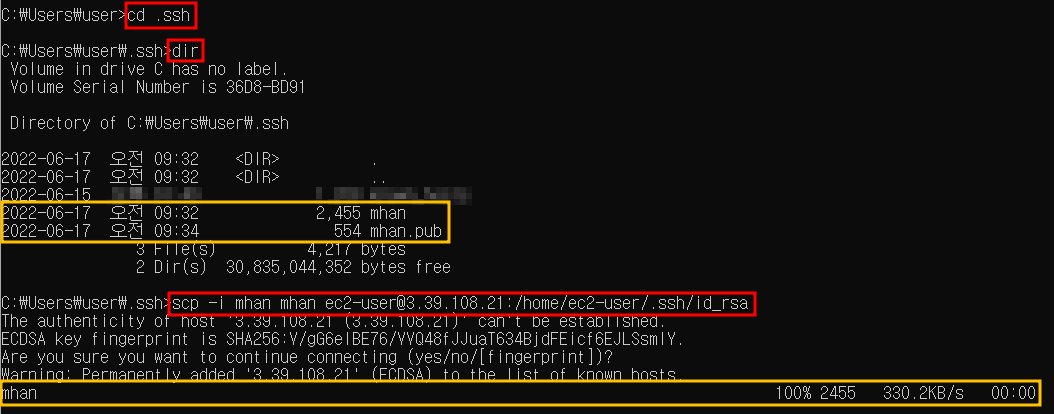

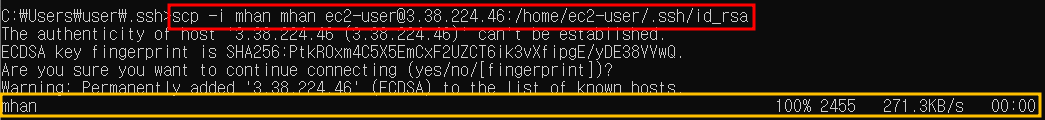

※ 호스트에서 생성한 private key Linux-1 인스턴스로 보내기

※ Linux-1에서 키 정상적으로 받아왔는지 확인

※ 키를 이용하여 Linux-2 인스턴스 접속 시 허가 거부가 발새하며 로그인이 불가하다.

※ id_rsa 파일 권한 600으로 변경 후 다시 접속

→ AWS에서는 보안을 위해 private key의 권한을 600으로 제한하고있다.

2. Cloud Server 구성

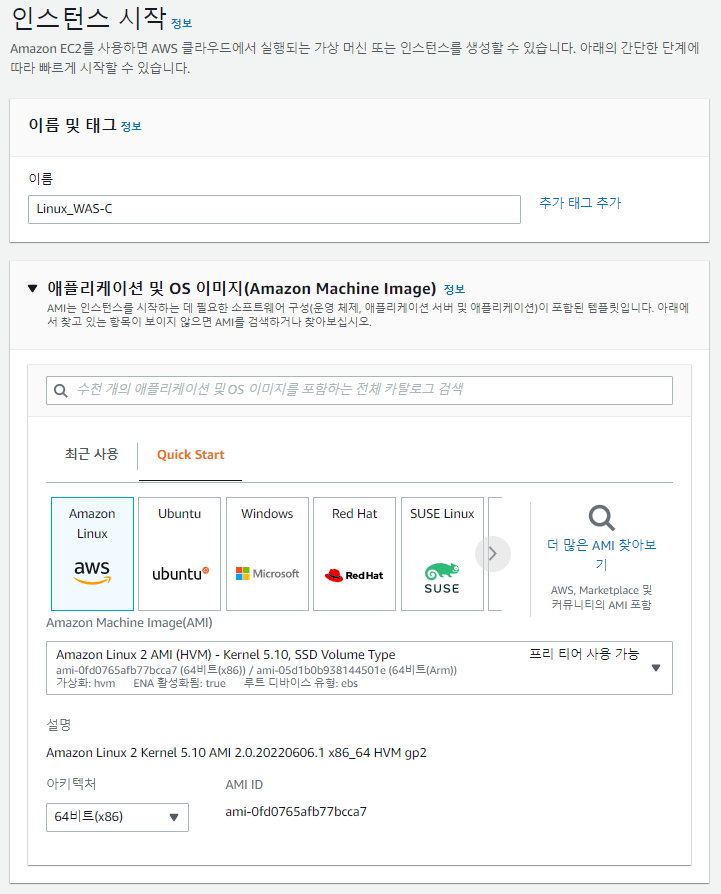

2.1. 인스턴스 생성

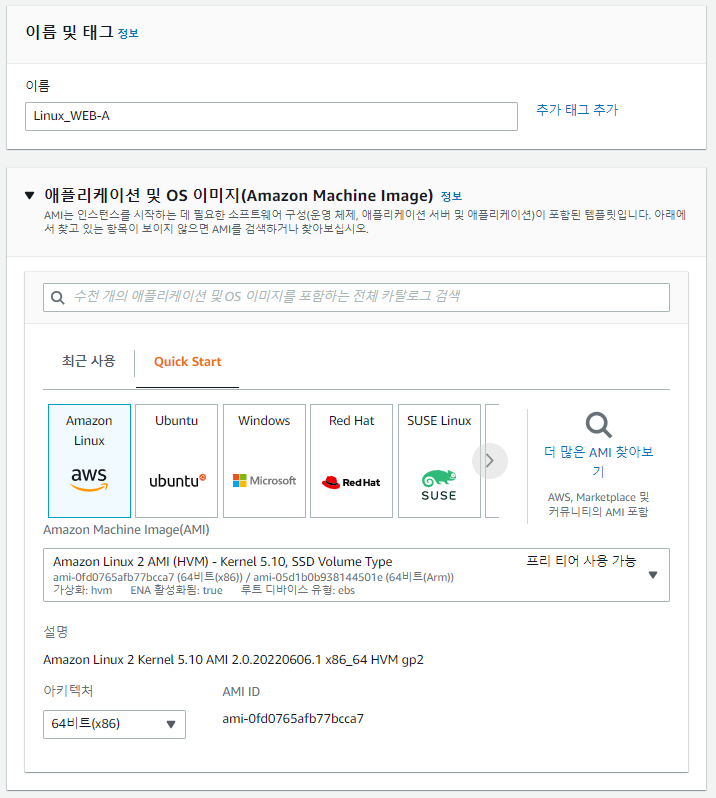

※ Linux_WEB-A 인스턴스 생성

※ Linux_WAS-A 인스턴스 생성

※ Linux_WEB-C 인스턴스 생성

※ Linux_WAS-C 인스턴스 생성

※ 생성된 인스턴스 확인

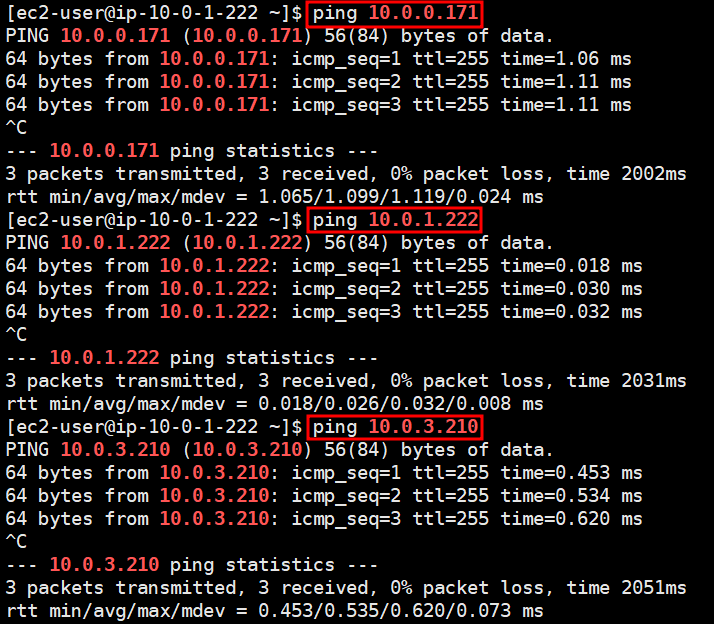

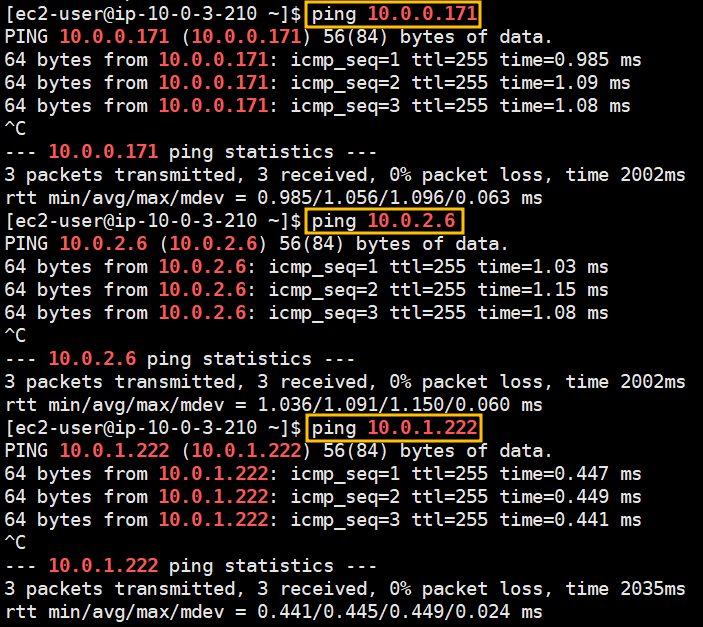

| Instance | WEB-A (Bastion) | WAS-A | WEB-B | WAS-B |

| Public | 3.38.224.46 | |||

| Priave | 10.0.0.171 | 10.0.2.6 | 10.0.1.222 | 10.0.3.210 |

2.2. WEB-A Bastion Host로 생성

※ WEB-A로 private key 보내기

※ WEB-A 인스턴스 접속하여 key 확인

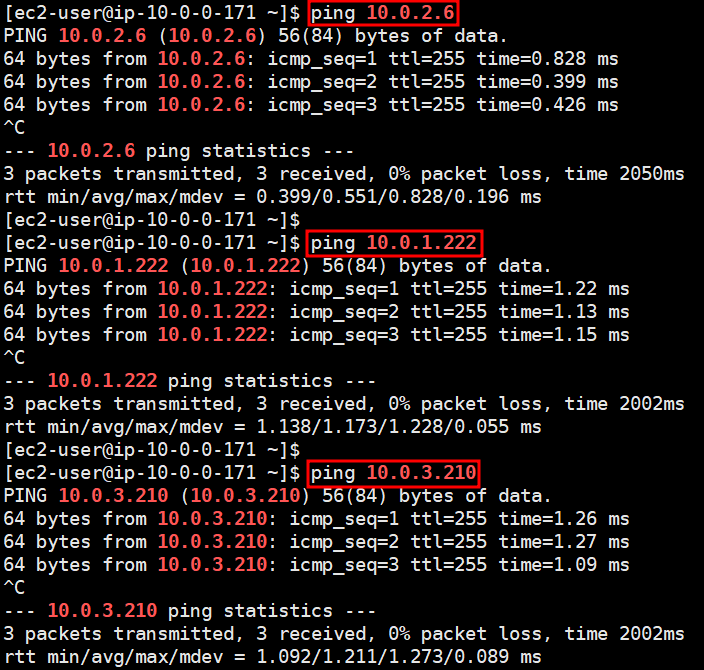

※ WEB-A 핑테스트

※ 키 권한 변경

※ WAS-A로 접속

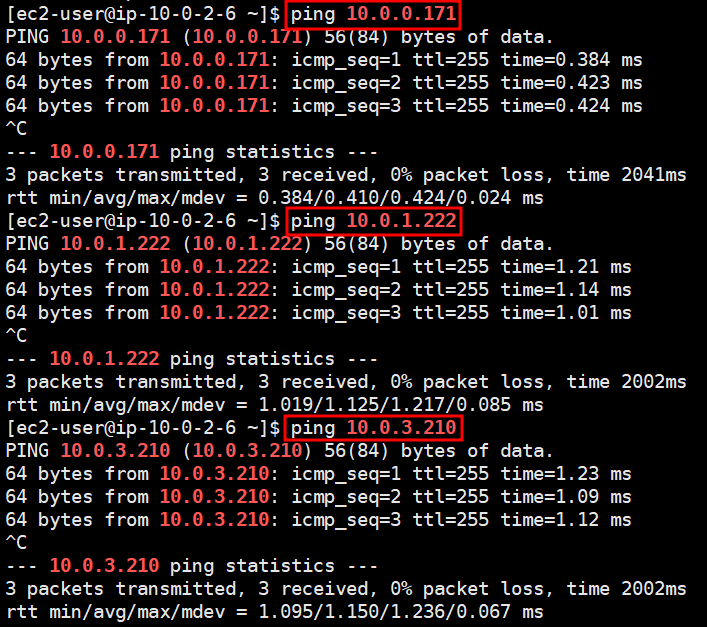

※ WAS-A 인스턴스에서 핑테스트

※ WEB-C 접속

※ WEB-C 인스턴스에서 핑테스트

※ WAS-C 접속

※ WAS-C 인스턴스에서 핑테스트

Reference.

[하루 3분 IT] 배스천 호스트 (Bastion Host)

한 줄 요약 배스천 호스트(Bastion Host)란 침입 차단 소프트웨어가 설치되어 내부와 외부 네트워크 사이...

blog.naver.com

'Cloud > AWS' 카테고리의 다른 글

| 16. AWS : Elastic Beanstalk (0) | 2022.08.25 |

|---|---|

| 15. AWS : LoadBalancer AutoScaling (0) | 2022.07.04 |

| 13. AWS : EC2 - Auto Scaling (0) | 2022.06.28 |

| 12. AWS : RDS (Relational Database Service) (0) | 2022.06.28 |

| 11. AWS : EC2(Instance) - mariaDB 설치 (0) | 2022.06.28 |